Apr 2, 2026

BlogCybersecurity monitoring tools for SMEs: what to buy first

Cybersecurity monitoring tools for SMEs: use outcomes first buying to choose SIEM vs EDR vs MDR and build a minimal monitoring stack for SMB without waste.

If you’re shopping for cybersecurity monitoring tools for SMEs, the fastest way to waste money is to buy the “most popular tool” before you define the outcome you need. Most SMEs don’t actually need a complex monitoring platform on day one; they need reliable visibility into a few high risk areas and a workflow that turns signals into action quickly. An outcomes first approach starts with: what incidents you must detect, how fast you need to respond, and who will run the process. Only then do you choose the minimal monitoring stack for SMB that matches your budget and staffing reality. This guide compares SIEM vs EDR vs MDR, explains what each is best at, and recommends a phased, minimal stack path you can expand over time.

Why this topic matters

Monitoring is where security either becomes a calm routine or a noisy distraction. SMEs are attacked with the same tactics as large enterprises credential theft, phishing to invoice fraud, ransomware like disruption, and cloud misconfigurations but they don’t have dedicated analysts to babysit dashboards. If you buy tools that generate alerts without giving context and next steps, your time to detect stays slow and your team stops trusting alerts. The result is predictable: incidents are discovered late, containment is delayed, and downtime and customer impact get worse.

A practical SME scenario is an email account takeover that starts with a new device login, then escalates into mailbox forwarding rules, unusual downloads, and payment change attempts. If your monitoring stack cannot correlate those signals into one incident, you’ll likely treat them as separate “medium alerts” and respond too slowly. Outcomes first buying prevents that by focusing on the incident loop: detect, triage, investigate, respond, and document. When you select tools that support that loop, you reduce risk in days, not quarters.

Key factors and features to consider

Outcomes first: what must your monitoring achieve?

Before you compare tools, write down the outcomes you want in plain language. Most SMEs need to detect account takeover, stop ransomware spread early, and spot sensitive data exposure before it becomes a customer problem. Your buying decision should map to measurable goals like “high severity incidents are triaged within 15 minutes” and “first containment action within 20 minutes.” When outcomes are defined, you can say no to features that look impressive but do not change incident response speed.

In practice, this means identifying your top three incident types and the first safe action for each. For example, account takeover containment might be session revocation and forced re authentication, while ransomware suspicion might be isolating a device from the network. The best tools are the ones that make those actions fast and consistent, not the ones with the biggest feature list. Outcomes first also makes vendor demos more meaningful because you can ask them to walk a real scenario end to end.

Telemetry coverage: can you see the signals that matter?

Monitoring quality depends on what data you can actually observe. For SMEs, the highest leverage signals typically come from identity sign ins, email activity, endpoint behavior, and key cloud app events. If your tools can’t reliably ingest those signals, your monitoring stack for SMB will be blind to the incidents you care about most. The goal is not “collect everything,” but “collect what supports fast decisions” with enough retention to investigate.

A simple way to validate coverage is to ask: if a finance mailbox is compromised tonight, can we see the new login, mailbox rule changes, and unusual file downloads in one place by tomorrow morning? If a device starts encrypting files, can we see the rapid file changes and unusual outbound connections quickly? If the answer is no, prioritize tools and integrations that improve those specific signals. Good coverage also reduces false positives because you have context, not just isolated alerts.

SIEM vs EDR vs MDR: what each does for SMEs

SIEM vs EDR vs MDR is often framed as a technical debate, but SMEs should evaluate them as workflow components. EDR focuses on endpoint behavior and containment actions on devices, SIEM focuses on collecting and correlating logs across systems, and MDR is a service model that combines tools plus human triage and response help. None is “best” universally; the best choice depends on whether your biggest gap is visibility, containment capability, or 24/7 triage coverage.

For many SMEs, EDR is the first practical control because endpoints are where ransomware and malware show up, and EDR can isolate devices quickly. SIEM often becomes valuable later, when you need correlation across identity, cloud, and SaaS logs to reduce alert noise and support investigations. MDR can be a strong option when you lack after hours coverage or you need expert triage without hiring analysts. The key is to avoid buying a SIEM heavy stack before you have clean, actionable signals and clear ownership, because SIEM without process can become expensive log storage.

Ownership and cadence: who runs the monitoring every week?

Tools do not run themselves. SMEs need an incident owner and a weekly cadence: review high severity incidents, tune noisy rules, confirm that critical logs are still flowing, and practice one containment drill. If nobody owns the alert queue, response time will drift no matter how good the product is. Your tool choice should match the reality of who will operate it: a generalist IT lead, an ops manager, or an external partner.

This is where an AI first workflow can help. If your team is lean, tools that convert raw alerts into plain language incidents and recommended actions reduce the cognitive load dramatically. For example, ShieldNet Defense can be positioned as an AI first monitoring and automation layer that correlates signals, summarizes incidents for non specialists, and supports safe response actions and evidence capture. The operator still matters, but the workload becomes manageable.

Detailed comparisons or explanations

What you get from EDR first, and what you still miss

EDR is typically the fastest way to improve incident response speed because it gives you device level visibility and the ability to contain quickly. SMEs benefit when EDR can flag suspicious processes, credential dumping attempts, and ransomware like file activity, then isolate the device with minimal disruption. This reduces dwell time and limits lateral spread, which directly reduces recovery cost and downtime impact. EDR also often provides a clear timeline on a single device, which accelerates investigations for common endpoint incidents.

However, EDR alone may not show you the full story in cloud first environments. Many of today’s worst SME incidents are identity driven: email compromise, SaaS account takeover, and data exposure through sharing. Those events live in identity and SaaS logs, not on endpoints. If you buy EDR and stop there, you may be strong against malware but still weak against account takeover and fraud. That’s why the “minimal stack path” usually adds identity/email telemetry next.

When SIEM becomes worth it for SMEs

A SIEM becomes worth it when you have enough log sources to correlate and you’re ready to standardize incident workflows. In SMEs, the biggest SIEM value is correlation: turning multiple medium alerts into one high confidence incident with context. That reduces noise and makes executive reporting and evidence capture easier, which matters in customer security reviews. SIEM can also support compliance by retaining and searching logs consistently, but SMEs should treat that as a secondary benefit until core response speed is under control.

The risk is buying SIEM too early and paying for log volume without getting action. If your team cannot define detection rules, tune noise, and respond consistently, SIEM becomes an expensive archive. A more sustainable approach is to start with a small set of high signal detections tied to your top incidents, then expand. If you want SIEM like correlation without SIEM complexity, an AI first platform like ShieldNet Defense can be positioned to provide incident grouping, plain language summaries, and evidence timelines as an intermediate step before full SIEM investment.

MDR and outsourced monitoring: how to evaluate beyond marketing

MDR can be a good fit when you need 24/7 triage and you cannot staff it internally. The best MDR programs provide outcomes: triage, investigation support, safe containment recommendations, and evidence packages, not just ticket forwarding. For SMEs, the key is response clarity and time: do they reliably help you reach first containment within an under 20 minute goal for high severity incidents? Also verify what actions they can take and what requires your approval, because delays often come from unclear authority.

A useful way to evaluate MDR is to run a tabletop scenario. Ask them to walk through an account takeover case: what signals they ingest, how they correlate, what they do in the first 15 minutes, and what evidence they provide for leadership. If they can only notify, your internal team still does the hardest work. Many SMEs end up with a hybrid model: AI first incident correlation and evidence capture, plus limited human escalation for complex cases. That hybrid often achieves strong outcomes at a predictable cost.

Best practices and recommendations

- Start with outcomes: define your top three incident types and your under 20 minute first containment target

- Buy tools that improve the incident loop, not tools that maximize dashboards

- Build a minimal monitoring stack for SMB in phases, expanding only when operations are stable

- Prioritize identity/email and endpoint coverage before heavy log aggregation

- Use automation to enrich and correlate alerts into incidents, then automate safe actions with guardrails

- Produce simple evidence and executive summaries so decisions are fast and consistent

A practical minimal stack path can look like this:

- Phase 1: Secure sign ins and email visibility, plus endpoint containment capability (EDR)

- Phase 2: Central incident view and correlation across identity, email, endpoints, and cloud activity (light SIEM or AI first correlation)

- Phase 3: Add MDR or on call escalation if after hours coverage remains a gap, and expand log retention and reporting for compliance needs

This phased path works because it matches how SMEs mature operationally. Phase 1 reduces the most common losses quickly by improving account and device control. Phase 2 reduces noise and shortens investigations by grouping signals into incidents with context and evidence. Phase 3 addresses staffing reality by adding human coverage when the process is ready to benefit from it. ShieldNet Defense can be positioned in Phase 2 as an AI first layer that turns multi source telemetry into plain language incidents, recommended actions, and consistent evidence, helping a small team operate confidently.

FAQ

SIEM vs EDR vs MDR: what should an SME choose first?

Most SMEs should start with endpoint containment and core telemetry for identity and email before buying a SIEM heavy platform. EDR helps you contain device based incidents quickly, while identity and email visibility helps you catch account takeovers and fraud. SIEM becomes valuable when you need correlation and standardized workflows across many log sources. MDR makes sense when after hours triage is the main gap and you want a service outcome rather than more dashboards.

What is the simplest monitoring stack for SMB that still works?

A workable monitoring stack for SMB usually includes strong sign in protection, reliable email and identity visibility, and endpoint detection and response for containment. Then add a layer that correlates alerts into incidents and captures evidence consistently. This can be a lightweight SIEM approach or an AI first correlation workflow depending on your resources. The key is to keep the stack small enough to operate weekly.

How do we avoid buying tools that create alert fatigue?

Start with high signal detections tied to your top incident outcomes, and require correlation so you get incidents rather than raw alert floods. Tune baselines by device role and business context, and maintain allowlists for normal high volume activity. Also define safe first actions so the team trusts and acts on alerts quickly. Tools should reduce decision time, not increase confusion.

When should an SME consider an AI first monitoring approach like ShieldNet Defense?

An AI first approach fits well when you have lean operators and you want plain language incidents, automated enrichment, and consistent evidence without hiring analysts. ShieldNet Defense can be positioned to correlate signals across systems, reduce noise, and recommend safe actions that support an under 20 minute containment goal. It also helps with executive reporting because incidents are summarized clearly and timelines are consistent. You still need ownership, but the workload becomes manageable.

What vendor questions matter most when buying monitoring tools?

Ask vendors to demonstrate your top three incident scenarios end to end, including what signals they use, how they correlate alerts, and what the first containment action looks like. Ask how they measure time to detect and time to respond, and whether they support safe automation with approval gates. Also ask what evidence they produce for customer reviews and compliance, because documentation is often a hidden time sink. These questions force outcomes first evaluation.

Conclusion

The best cybersecurity monitoring tools for SMEs are the ones that improve outcomes: faster detection, faster first containment, and simpler investigations without drowning a small team in alerts. Use an outcomes first framework, then choose tools: start with identity/email visibility and EDR containment, add correlation into a minimal monitoring stack for SMB, and consider MDR or escalation only when operations are stable. If you want an under 20 minute response goal, prioritize correlation, automated enrichment, and safe first actions. ShieldNet Defense can fit naturally as an AI first layer that turns multi source alerts into clear incidents, recommended actions, and evidence that small teams and executives can actually use.

Related Articles

Apr 1, 2026

Cybersecurity for non-technical business owners: 3 decisions a week

Cybersecurity for business owners made simple: non-technical cybersecurity and cybersecurity without IT team using a 3-decisions-per-week operating model.

Apr 1, 2026

How to reduce time to respond to incidents in SMEs in 2026

Learn how to reduce time to respond to incidents by improving time to detect, MTTR reduction, and incident response speed with automation and an under 20 minute goal.

Mar 31, 2026

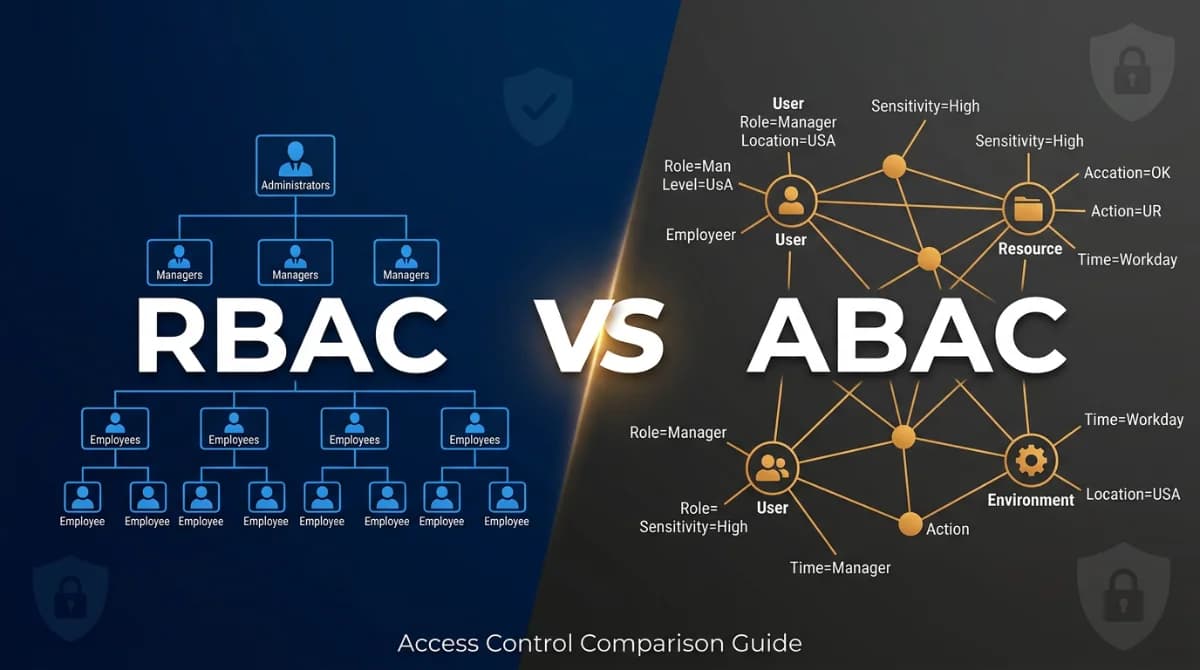

RBAC vs ABAC Comparison: Choosing the Right Access Control Model for Your Business

Compare RBAC vs ABAC access control models for business security. Learn which model fits your compliance needs, implementation complexity, and scalability requirements.

Protect your business with ShieldNet 360

Get started and learn how ShieldNet 360 can support your business.